开源界最近很热闹啊,各个主流软件或框架漏洞频发,比如像 Struts2、FastJSON、Dubbo、Redis、Tomcat 等都存在各种各样的漏洞。

不要使用含有漏洞的组件每次也都被评为 OWASP 10 大安全漏洞之一。

光这半年以来,栈长知道的,通过公众号Java技术栈发布的就有 Dubbo、FastJSON、Tomcat:

2020年06月23日:

最新!Dubbo 远程代码执行漏洞通告,速度升级:

https://mp.weixin.qq.com/s/t9GgYangGAeFTwtQA_dVfA

2020年05月28日:

Fastjson 又出高危漏洞,可远程执行代码:

https://mp.weixin.qq.com/s/ybyHWA7JN-YyR7WUoCqEUQ

2020年02月20日:

Tomcat AJP 协议漏洞:

https://mp.weixin.qq.com/s/SWKbpOHCyK7ZPc6AokaHGw

前段时间这个 Tomcat AJP 协议漏洞大躁,2020/06/25 这天 Tomcat 又爆出 HTTP/2 拒绝服务漏洞:

http://mail-archives.apache.org/mod_mbox/www-announce/202006.mbox/%3cfd56bc1d-1219-605b-99c7-946bf7bd8ad4@apache.org%3e

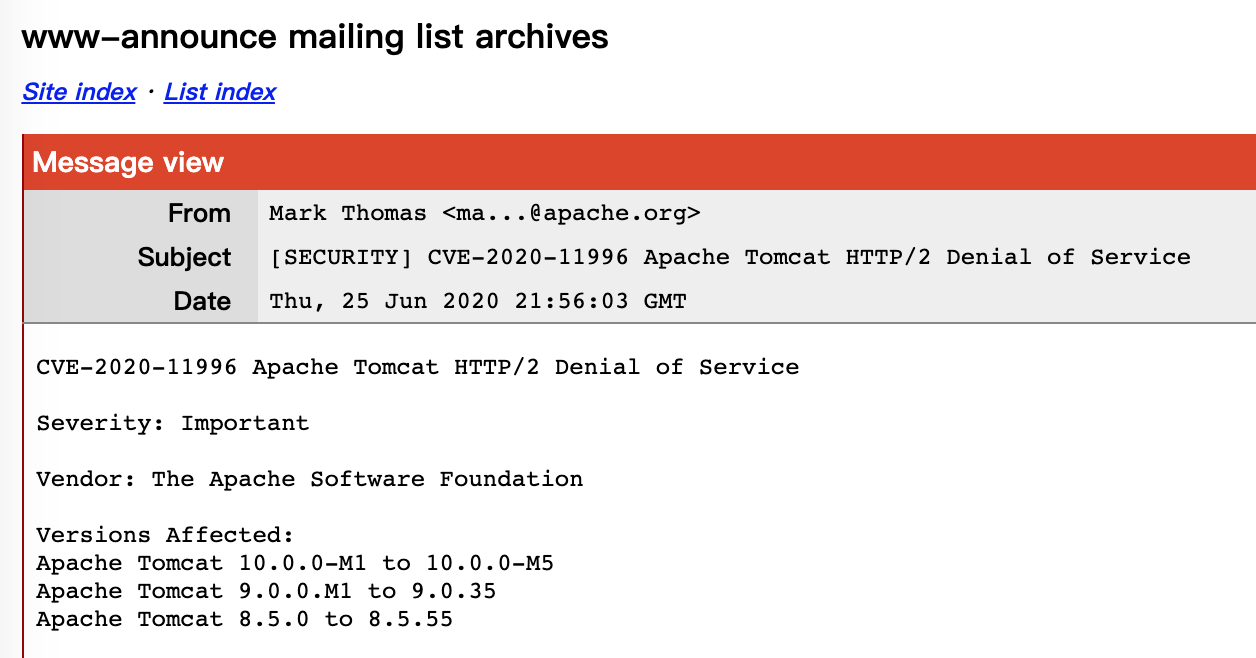

这是一封来自 Apache 官方安全团队的邮件,已通过 Apache Tomcat 用户邮件公开报告了此问题,邮件中介绍了 HTTP/2 拒绝服务漏洞的各方面细节及解决方案。

漏洞名称: Apache Tomcat HTTP/2 拒绝服务漏洞

漏洞编号: CVE-2020-11996

严重程度: 重要

软件提供商: Apache 软件基金会

受影响的版本:

- Apache Tomcat 10.0.0-M1 ~ 10.0.0-M5

- Apache Tomcat 9.0.0.M1 ~ 9.0.35

- Apache Tomcat 8.5.0 ~ 8.5.55

漏洞描述:

一个特别制作的 HTTP/2 请求序列,在短短数秒内能导致 CPU 满负载率,如果有足够数量多的此类请求连接(HTTP/2)并发打在服务器上,服务器可能会失去响应。

解决方案:

- 升级到 Apache Tomcat 10.0.0-M6+

- 升级到 Apache Tomcat 9.0.36+

- 升级到 Apache Tomcat 8.5.56+

升级到对应的版本即可,另外,从官方揭示的信息来看,Tomcat 8.5 以下版本不受影响,是因为 Tomcat 8.5+才开始有了对 HTTP/2 的支持吧。

相关阅读:

参考:

[1] http://tomcat.apache.org/security-10.html\

[2] http://tomcat.apache.org/security-9.html\

[3] http://tomcat.apache.org/security-8.html

HTTP/2 拒绝服务漏洞还算好,因为 Tomcat 中默认使用 HTTP/1.1 协议,如果你们没有用 HTTP/2 那就没问题,如果开启了就要注意升级了。

关注公众号Java技术栈,栈长将继续关注并分享此类最新漏洞,你们关注的也是我关心的。

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。